СБУ рассказала, как вылечить компьютер от вируса Petya

Служба безопасности Украины рассказала, как работает вредоносная программа, которая атаковала Украину 27 июня (Petya.A), и дала ряд советов.

По данным СБУ, инфицирование операционных систем преимущественно происходило через открытие вредоносных приложений (документов Word, PDF-файлов), которые были направлены на электронные адреса многих коммерческих и государственных структур.

Читай также: Кибератака в Украине: Геращенко сказал, когда восстановят сети

“Атака, основной целью которой было распространение шифровальщика файлов Petya.A, использовала сетевую уязвимость MS17-010, в результате эксплуатации которой на инфицированную машину устанавливался набор скриптов, которые использовали злоумышленники для запуска упомянутого шифровальщика файлов“, - заявила СБУ.

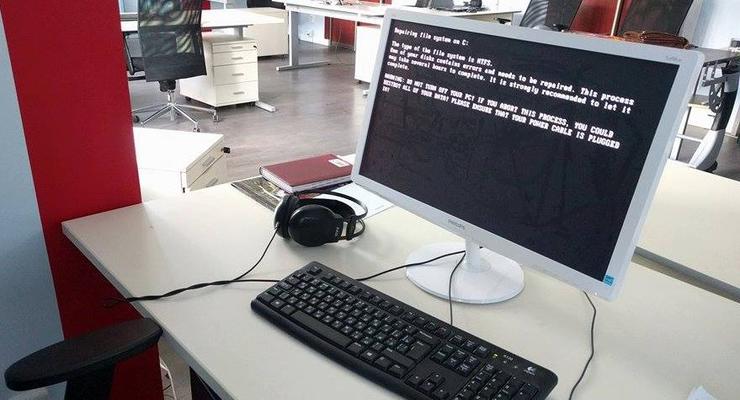

Вирус атакует компьютеры под управлением ОС Windows путем шифрования файлов пользователя, после чего выводит сообщение о преобразовании файлов с предложением произвести оплату ключа дешифрования в биткоинах в эквиваленте суммы $300 для разблокировки данных.

“Зашифрованные данные, к сожалению, расшифровке не подлежат. Продолжается работа над возможностью дешифровки зашифрованных данных“, - заявили в СБУ.

Что делать, чтобы уберечься от вируса

1. Если компьютер включен и работает нормально, но вы подозреваете, что он может быть заражен, ни в коем случае не перезагружайте его (если ПК уже пострадал - тоже не перезагружайте его) - вирус срабатывает при перезагрузке и зашифровывает все файлы, содержащиеся на компьютере.

2. Сохраните все самые ценные файлы на отдельный не подключенный к компьютеру носитель, а в идеале - сделайте резервную копию вместе с ОС.

3. Для идентификации шифровальщика файлов необходимо завершить все локальные задачи и проверить наличие следующего файла: C:/Windows/perfc.dat

4. В зависимости от версии ОС Windows установить патч.

Читай также: Интернет-ассоциация Украины о вирусной атаке: Это развод

5. Убедиться, что на всех компьютерных системах установлено антивирусное программное обеспечение, которое функционирует должным образом и использует актуальные базы вирусных сигнатур. При необходимости установить и обновить антивирус.

6. Для уменьшения риска заражения, следует внимательно относиться ко всей электронной корреспонденции, не загружать и не открывать приложения в письмах, которые присланные от неизвестных людей. В случае получения письма от известного адреса, который вызывает подозрение, - связаться с отправителем и подтвердить факт отправки письма.

7. Сделать резервные копии всех критически важных данных.

Довести до работников структурных подразделений указанную информацию, не допускать работников к работе с компьютерами, на которых не установлены указанные патчи, независимо от факта подключения к локальной или Интернет.

Читай также: Хакерская атака в Украине: киберполиция дала советы

Существует возможность попробовать восстановить доступ к заблокированному указанным вирусом компьютеру с ОС Windows.

Поскольку указанное ВПО вносит изменения в МBR записи из-за чего вместо загрузки операционной системы пользователю показывается окно с текстом о шифровании файлов. Эта проблема решается восстановлением MBR записи. Для этого существуют специальные утилиты. В СБУ использовали для этого утилиту Boot-Repair (инструкция по ссылке).

Читай также: Турчинов рассказал о последствиях кибератаки на Украину

Нужно загрузить ISO образ Boot- Repair. Затем с помощью одной из указанных в инструкции утилит создаем Live-USB (мы использовали Universal USB Installer). Загрузиться с созданной Live-USB и далее следовать инструкции по восстановлению MBR записи.

После этого Windows загружается нормально. Но большинство файлов с расширениями doc, docx, pdf и т.д. будут зашифрованы. Для их расшифровки нужно ждать пока будет разработан дешифратор, советуем скачать нужные зашифрованные файлы на USB-носитель или диск для дальнейшей расшифровки и переустановить операционную систему.

Дополнительно к указанным рекомендациям можно воспользоваться рекомендациями антивирусных компаний.

a). Загрузите утилиту Eset LogCollector

b). Запустите и убедитесь в том, что были установлены все галочки в окне “Артефакты для сбора“.

c). Во вкладке “Режим сбора журналов Eset“ установите Исходный двоичный код диска.

d). Нажмите на кнопку Собрать.

e). Отправьте архив с журналами.

Если пострадавший ПК включен и еще не выключался, перейдите к выполнению

п. 3 для сбора информации, которая поможет написать декодер,

п. 4 для лечения системы.

С уже пораженного ПК (не загружается) нужно собрать MBR для дальнейшего анализа.

Собрать его можно по следующей инструкции:

a). Загрузите ESET SysRescue Live CD или USB (создание в описано в п.3)

b). Согласитесь с лицензией на пользование

c). Нажмите CTRL + ALT + T (откроется терминал)

d). Напишите команду “parted -l“ без кавычек, параметр этого маленькая буква “L“ и нажмите

e). Смотрите список дисков и идентифицируйте пораженный ПК (должен быть один из /dev/sda)

f). Напишите команду “dd if=/dev/sda of=/home/eset/petya.img bs=4096 count=256“ без кавычек, вместо “/dev/sda“ используйте диск, который определили в предыдущем шаге и нажмите (Файл/home/eset/petya.img будет создан)

g). Подключите флешку и скопируйте файл /home/eset/petya.img

h). Компьютер можно выключить.

Напомним, 27 июня Украину атаковал вирус-вымогатель. Пострадали ряд государственных и частных компаний, в том числе Укрэнерго, Новая почта, ГП Антонов, ДТЭК, Укртелеком, Эпицентр, Укрзализныця и другие.

СНБО увидел в кибератаке российский след.

Смотри также - Омелян про зашиту от кибератак

%vid1%